Filed Under (Sinais Prof├®ticos) by Gera├¦├Żo Maranata on 13-02-2012

por Geração Maranata

Desde o início do ano temos ouvido falar sobre uma série de projetos de leis americanas e outras de âmbito mundial, que (teoricamente) visam combater a pirataria online e a proteção de direitos autorais.

As discussões em torno desse assunto tornaram-se mais acirradas com a retirada do ar do site Megaupload e a prisão de seu fundador, executivos e programadores.

A partir daí, começou uma série de protestos a nível mundial: a ameaça do Google e Facebook saírem do ar, Wikipedia e Reddit ficaram 24h fora do ar, ataques de hackers contra vários sites (Anonymous), apagão na internet, etc.

Tudo isso trouxe a suspeita de que o futuro da internet estaria ameaçado em sua livre expressão e manifestação de opiniões e pensamentos.

A Internet é um dos poucos meios de comunicação que continua livre, daí o grande interesse e a pressa para se obter o controle.

Segue um resumo dao principais projetos de leis que estão tramitando no mundo.

SOPA – PIPA

A Stop Online Piracy Act (SOPA) e a Protect Intellectual Property Act (PIPA) são projetos de lei que estavam tramitando no Congresso norte-americano e que visavam reduzir as perdas que o país americano vem tendo com a pirataria online, que, segundo estimativas, seria de cerca de US$ 500 milhões anuais.

O SOPA permitiria ao Departamento de Justiça dos EUA investigar, perseguir e desconectar qualquer pessoa ou empresa acusada de disponibilizar na internet, sem permissão, material sujeito a direitos autorais, dentro e fora do país americano. A lei obrigaria aos sites de busca, provedores de domínios e empresas de publicidade americanas a bloquear os serviços de qualquer site que esteja sob investigação do Departamento de Justiça por ter publicado material violando os direitos de propriedade intelectual.

Já o PIPA condenaria, com pena de até cinco anos de cadeia, pessoas que compartilham material pirateado. Suas propostas também prevêem punições para sites acusados de “permitir ou facilitar” a pirataria. Em tese, um site poderia ser bloqueado apenas por manter laços com algum outro site suspeito de pirataria.

O SOPA e o PIPA determinavam que o provedor de conteúdo teria que verificar, antes de qualquer publicação, se determinado material infringiria os direitos de autoria e propriedade. A pena para infração seria severa. Por exemplo: se fosse postado um vídeo do cantor Michael Jackson no Facebook, o responsável ficaria mais tempo preso do que o médico apontado como responsável pela morte deste, ou seja, cinco anos de prisão.

Apesar de a lei ser americana, ela afetaria o mundo, uma vez que muitos servidores estão neste país e neste caso é necessário seguir as leis do país no qual está hospedado.

Os projetos de lei acabaram sendo arquivados indefinidamente, por conta de muito tumulto e protestos.

As manifestações do dia 18 de janeiro de 2012, onde diversos sites da internet, entre eles o Google, Wikipedia e WordPress, que retiraram conteúdo do ar ou demonstraram repúdio às leis, acabaram por forçar o arquivamento do SOPA e PIPA.

OPEN

Com o arquivamento do SOPA e PIPA foi proposta uma nova lei para combater a pirataria online. O Online Protection & Enforcement of Digital Trade Act (OPEN) é um projeto que tenta corrigir os erros apontados no SOPA, prevê punições mais leves e tira das empresas o poder de retirar sites piratas do ar sem o devido processo legal.

O OPEN elimina os artigos que previam punições mesmo para quem somente dividisse arquivos entre amigos, além de não mais permitir o bloqueio de um site simplesmente por ele conter links que redirecionam a páginas com conteúdos ilegais.

Entre as falhas do projeto está a falta de que qualquer menção a mecanismos de buscas e serviços de hospedagem. Porém, o principal ponto de debate continua sendo a aplicação de leis de direitos autorais antigas a um meio tão imediatista quanto a internet — discussão que, pelo que tudo indica, ainda deve demorar para chegar ao fim.

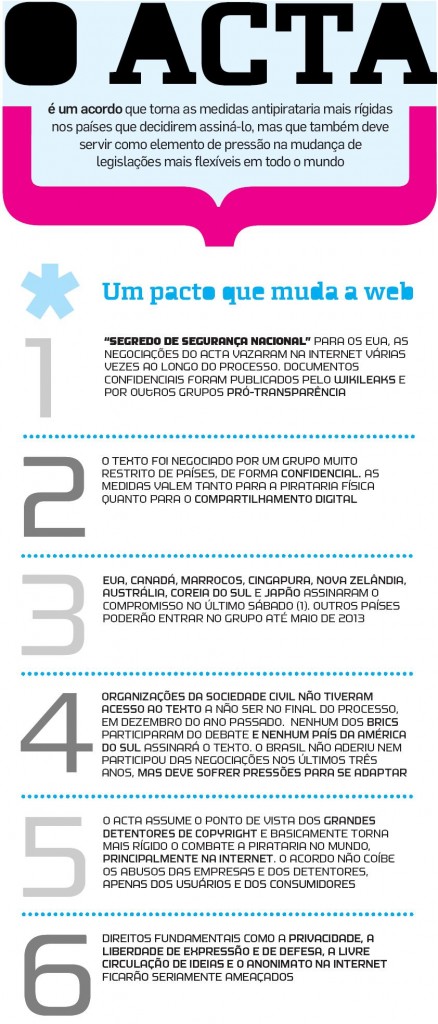

ACTA

O Anti-Counterfeiting Trade Agreement (ACTA) ou em português Acordo Comercial Anticontrafação, é um tratado comercial internacional que tem o objetivo de estabelecer padrões internacionais para o cumprimento da legislação de propriedade intelectual, entre os países participantes. Segundo seus proponentes, é uma resposta “ao aumento da circulação global de bens falsificados e da pirataria de obras protegidas por direitos autorais”.

ACTA é liderado pelos Estados Unidos juntamente com a Comissão Europeia, Japão e Suíça – que têm grandes indústrias de propriedade intelectual.

As negociações e elaborações do texto do ACTA começaram de maneira formal em 2008 e na época a discussão ficou restrita a este grupo fechado. A construção foi conduzida em segredo até meados de 2009. Naquele ano, o Wikileaks trouxe à tona a existência do projeto, então desconhecido do público em geral. Em 2011, o tratado foi aberto para adesões e assinaturas. Países como os EUA, Austrália, Canadá, Japão, Marrocos, Nova Zelândia, Cingapura e Coréia do Sul já concordaram em seguir suas regras. Também foi assinado por 22 estados membros da UE, em Tóquio. Para que seja efetivamente colocado em prática em território europeu, deverá ser ainda ratificado pelo parlamento, o que deve acontecer em junho deste ano.

O ACTA é visto como um regulamento mais protecionista e rigoroso do que seus similares (como o SOPA), e tem sido duramente criticado por diversas entidades e ativistas que militam a favor da privacidade e liberdade na internet. O ACTA é parecido com o SOPA, pelo menos no que diz respeito à internet, porém é mais abrangente e os mecanismos de implementação e punição são ainda mais rigorosos.

Uma das disposições prevê que o acordo transforme servidores de internet em vigilantes da rede. Os servidores serão obrigados a fornecer dados privados de usuários suspeitos para os detentores de direitos autorais. Para que isso aconteça, é preciso que o detentor apresente justificativas razoáveis que mostrem a tal infração, mas isso ainda suscita muitos temores em internautas mundo afora, e pode ser usado como um mecanismo de censura na Internet.

O acordo também prevê algumas medidas que podem ser tomadas por autoridades alfandegárias. Por exemplo, a fiscalização e apreensão de bens como mp3 players e notebooks com a suspeita de que tais itens violam direitos autorais, só isso já seria suficiente para condenar um culpado.

Outra questão é a respeito dos remédios genéricos. O ACTA causa preocupação por poder causar restrição à comercialização de remédios genéricos, pois trataria muitos medicamentos “genéricos” e "falsificados" de forma idêntica, sujeitando os genéricos às mesmas táticas de “apreensão e destruição” aplicadas aos medicamentos falsificados.

Este é o primeiro projeto global destinado a censurar a Internet, que por ter sido criado em segredo, várias pessoas e organizações que, apesar de apoiarem a defesa da propriedade intelectual e direitos autorais, suspeitam que o ACTA possa ser uma ferramenta perigosa.

O ACTA foi apresentado como uma ferramenta “para criar novas normas legais de respeito pela propriedade intelectual, bem como uma maior cooperação internacional, um exemplo do que seria um aumento na troca de informações entre as agências dos países signatários”, mas a grande suspeita é que, na verdade, ele será usado para promover o controle centralizado da Internet.

Como o ACTA vem provocando muita polêmica e protestos no mundo todo, pode ter o mesmo fim do SOPA e PIPA e em seu lugar deverá entrar outra lei mais branda, a exemplo do OPEN americano. Alguns países, que antes haviam aderido ao projeto, voltaram atrás como a Bulgária e Holanda, já a Alemanha e Letônia suspenderam a ratificação da assinatura.

Para entender mais sobre o ACTA: http://www.advivo.com.br/blog/luisnassif/nosso-maior-problema-nao-e-sopa-e-sim-acta

Leia a versão completa do acordo ACTA (ou pelo menos o que foi publicado sobre o acordo) http://trade.ec.europa.eu/doclib/docs/2011/may/tradoc_147937.pdf

Assista ao vídeo que está circulando no Youtube: ACTA [legendado]

[jwplayer mediaid=”4227″]

Conclusão

Acho estranho que projetos de leis surjam de uma hora para outra, com propostas que beiram o absurdo e com evidentes pontos que certamente iriam gerar protestos.

Será mesmo que seus proponentes não imaginaram que pessoas com um pouco de inteligência e atentas não iriam protestar?

E o que falar das grandes empresas como o Google, Facebook, Wikipedia e outros, protestando junto com o público? Não é estranho?

Sabemos que o Google e Facebook gastam milhões para aprimorar a vigilância e a coleta de informações de seus usuários na internet. Sabemos que o Google e Facebook gastam milhões para aprimorar a vigilância e a coleta de informações de seus usuários na internet.

Como exemplo é só ler a nova política de privacidade do Google, que em resumo unificará dados de um produto (como os vídeos que assistimos no Youtube) e cruzará com os dados de outros produtos que usamos (como as buscas do Google, os e-mails do Gmail, etc). Isso irá montar um perfil bastante detalhado do usuário, e certamente será usado para diversos propósitos.

Veja o que os americanos conseguiram: apresentaram o SOPA e PIPA como projetos de leis, mas provavelmente a intenção era conseguir a aprovação do OPEN. Provavelmente ocorrerá o mesmo com o ACTA.

Parece tudo muito orquestrado.

O que eles farão com o OPEN e o substituto ou o reformulado ACTA saberemos um pouco mais à frente.

Fontes:

http://www.mondiplo.com/isum/Direct.jsp?ISUM_Shortcut=MONDIPLO_EDITORIAL

http://informationweek.itweb.com.br/6646/entenda-o-que-e-sopa-e-pipa/

http://www.thejournal.ie/ireland-and-eu-to-sign-controversial-acta-treaty-tomorrow-336764-Jan2012/

http://pt.wikipedia.org/wiki/Acordo_Comercial_Anticontrafa%C3%A7%C3%A3o

http://naoacredito.blog.br/2012/01/acta-preparem-se-internautasvem-ai-uma-lei-pior-do-que-a-sopa/

http://wikileaks.org/wiki/Proposed_US_ACTA_plurilateral_intellectual_property_trade_agreement_(2007)

http://www.escoladegoverno.org.br/noticias/582-campanha-contra-tentativa-de-restricao-dos-medicamentos-genericos

http://www.tecmundo.com.br/projeto-de-lei/19445-conheca-o-open-projeto-antipirataria-que-tenta-corrigir-os-erros-do-sopa.htm

http://olhardigital.uol.com.br/produtos/digital_news/noticias/voce-sabe-o-que-e-o-acta-lei-garante-ser-mais-severa-que-o-sopa

Filed Under (Sinais Prof├®ticos) by Gera├¦├Żo Maranata on 08-01-2012

"E faz que a todos, pequenos e grandes, ricos e pobres, livres e servos, lhes seja posto um sinal na sua mão direita, ou nas suas testas. Para que ninguém possa comprar ou vender, senão aquele que tiver o sinal, ou o nome da besta, ou o número do seu nome. Aqui há sabedoria. Aquele que tem entendimento, calcule o número da besta; porque é o número de um homem, e o seu número é seiscentos e sessenta e seis." (Apocalipse 13:16-18)

por Geração Maranata

Introdução

O maior ataque terrorista da história dos EUA completou 10 anos e o mundo mudou desde então. O país mais poderoso e rico do mundo sendo alvo de ataques terroristas em seu próprio território!

O terrorismo sempre existiu, porém após os atentados de 11 de setembro de 2001 (EUA), os atentados do metrô em Madri em 2004 (Espanha) e em 2005 em Londres (Inglaterra) mudaram completamente os sistemas de controle e defesa, que antes eram considerados invulneráveis, mas no fim se mostraram ineficientes e frágeis.

As ações terroristas trazem destruição, morte e pavor, criando uma sociedade em estado constante de insegurança e medo.

Aliás, o medo e a sensação de insegurança é que tem motivado um aumento absurdo do controle. Tudo isso se intensificou com os atentados terroristas e com o aumento da violência no mundo inteiro. A tecnologia digital veio para facilitar tudo.

As pessoas, em troca de "Paz e Segurança", estarão dispostas a abrir mão de sua privacidade e de sua liberdade individual.

Dentro de muito pouco tempo, o mundo estará totalmente controlado, vigiado e monitorado, montando assim, mais uma peça do cenário mundial para receber o Anticristo e possibilitando o cumprimento de mais uma profecia Bíblica.

“Estamos em transição do ‘estado de vigilância’ para a ‘sociedade de vigilância’”, afirma o cientista político canadense Reg Whitaker, autor do livro The End of Privacy (O fim da privacidade), inédito no Brasil. Ao contrário do que previam romances como 1984, de George Orwell, ou Admirável Mundo Novo, de Aldous Huxley, o que está acontecendo não é apenas um governo centralizado que monitora as atividades da população. Empresas, família e até mesmo vizinhos instalam sistemas de vigilância cada vez mais sofisticados. Da mesma maneira, em vez de o Estado obrigar as pessoas a se registrarem em sistemas de controle, são os próprios cidadãos que, cada vez mais, entregam seus dados pessoais de forma voluntária. “A nova tecnologia de controle se diferencia das anteriores de duas formas: ela é descentralizada e consensual”, diz Whitaker." (Superinteressante, mai/2001)

Selecionei partes de algumas matérias de revistas e jornais que evidenciam o avanço do controle tecnológico imposto à população mundial.

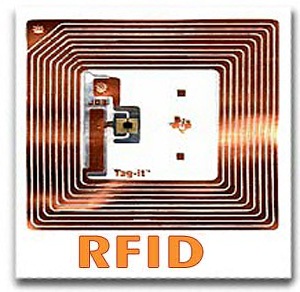

Na parte final deste post há uma matéria sobre RFID, uma tecnologia que está avançando assustadoramente e que está presente em quase todos produtos que usamos, veículos e até pessoas. Atualmente a RFID tem sido apontada como uma séria candidata para a 'Marca da Besta'.

Também há uma pequena introdução sobre o que pode ser a Marca da Besta. Precisamos entender que antes da Marca ser disseminada deverá haver primeiro o controle globalizado de tudo e de todos.

Sociedade vigiada

1) O mundo está se tornando um mega banco de dados, coletando todos os tipos de informações: dados pessoais, preferências, hoobies, relacionamentos, etc… Um estudo realizado pelo professor Alessandro Acquisti, da Universidade Carnegie Mellon, nos EUA, mostra que novas tecnologias de reconhecimento apontam para um futuro em que as pessoas terão menos privacidade. Segundo o autor, a partir de uma fotografia tirada por um smartphone, será possível obter dados privados como interesses pessoais, preferência sexual e situação de crédito de praticamente qualquer pessoa. A técnica descrita pelo pesquisador consiste em ligar o rosto de pessoas aleatórias a imagens em bancos de dados que contém informações adicionais sobre elas. A partir disso, são obtidas informações confidenciais como o número de Seguro Social da pessoa (espécie de CPF norte-americano). Para demonstrar a tecnologia, Acquisti pretende usar somente um smartphone equipado com um software de reconhecimento facial. A intenção do professor é provar que já existe uma estrutura de vigilância digital capaz de descobrir informações pessoais a partir de fotos, algo que deve ser aprimorado conforme ocorrem avanços no campo da tecnologia de informação. [Fonte]

Seu rosto já pode ser reconhecido em qualquer lugar do mundo

Esqueça a impressão digital e a carteira de identidade. No futuro, o rosto de uma pessoa poderá ser a principal fonte de informações sobre quem ela é. Quando discutimos os limites da privacidade digital, ainda não temos noção completa sobre os rumos que o assunto vem tomando. Hoje, o Google —alimentado pelas redes sociais— serve como provedor inicial de informação sobre praticamente qualquer pessoa. Detalhes sobre amizades, familiares, preferências, trabalho e escolaridade são publicados e muitas vezes fotografados pelos usuários. Mas, mesmo com as configurações para restringir acessos, quem garante que os dados ali colocados estão 100% seguros? Até o momento, o que é preciso para saber um pouco mais sobre uma pessoa é o seu nome completo. Contudo, este conceito está em plena evolução. De acordo com novas pesquisas, daqui a algum tempo uma singela foto tirada via smartphone poderá ser capaz de exibir uma ficha detalhada sobre um indivíduo. Mensalmente, são postadas 2,5 milhões de fotos no Facebook e cerca de 50% dos 750 milhões de usuários acessam diariamente o conteúdo da rede social. Caso as coisas continuem desse jeito, as chances de se estar em uma imagem digital na internet — seja no Facebook, Google Images, Linkedin ou qualquer outra fonte do tipo — só tende a aumentar. [Fonte]

Obs: O filme ’Missão Impossível 4’, que estreou em dezembro/2011, demonstra perfeitamente a tecnologia de reconhecimento facial. Um dos espiões usa uma lente de contato computadorizada que aliado ao ‘Iphone’ consegue identificar uma pessoa específica no meio da multidão.

2) Documentos revelados no Wikileaks apontam para uma enorme indústria que fornece ferramentas de vigilância on-line para os governos e órgãos policiais que pode capturar qualquer informação sobre qualquer pessoa. Os documentos expõem as atividades de cerca de 160 empresas de 25 países que desenvolvem tecnologias para rastrear e vigiar pessoas por meio de aparelhos de celular, contas de email e históricos de busca na internet. "Hoje publicamos mais de 287 arquivos que documentam a realidade da indústria internacional de vigilância de massas, uma indústria que agora vende equipamentos tanto a ditadores como a democracias para vigiar populações inteiras", disse Assange em uma coletiva de imprensa em Londres. "Estes sistemas foram vendidos por empresas ocidentais a países como Síria, Líbia, Tunísia e Egito. Estão configurados para perseguir as pessoas e assassinar", declarou. [Fonte]

Wikileaks – Organização que publica em seu site, documentos, fotos e informações confidenciais, de fontes anônimas, vazadas de governos ou empresas, sobre assuntos polêmicos.

3) Ron Deibert da Universidade de Toronto estuda a propagação global de tecnologias e sua adoção pronta por parte dos governos. As tecnologias disponíveis incluem o mapeamento de redes sociais, acompanhamento de telefone celular, rastreamento de localização, e os chamados “Deep Packet Inspection” técnicas utilizadas para ler o conteúdo de passagem do tráfego Internet. [Fonte]

4) A população mundial tem sido controlada mediante as novas tecnologias e facilidades cibernéticas, inclusive o modo de pensar também. Várias pessoas consultam o Google para obter respostas e formar uma opinião a respeito de um assunto. O Google é o buscador mais usado do planeta e tem todas as respostas ordenadas de maneira que ele julga relevante. A grande conquista foi fazer com que as pessoas parem de pensar e busquem por soluções e respostas prontas.

Outro grande trunfo de quem tem interesse na manipulação e controle da população são as chamadas 'redes sociais' e 'microblogs', que atendem pelos nomes de Facebook, Orkut, Twitter, e vários outros. As pessoas mesmas fornecem todas as informações possíveis, dizem o que gostam ou não, o que estão fazendo, disponibilizam suas fotos… Esta é uma das formas de controle mais eficaz utilizada nos últimos anos.

Além dos buscadores, redes sociais e microblogs, temos os smartphones. O mais famoso deles é o IPhone. O último lançamento da Apple, o IPhone 4S, tem sido acusado de ter instalado dispositivos chamados de 'Find My Friends' e o 'Siri'. O primeiro, Find My Friends, como o próprio nome diz tem o poder de localizar onde seu usuário está, basta estar com o celular no bolso, desta forma não há como perder essa pessoa de vista. A 'Siri' é uma assistente virtual, com tecnologia de Inteligência Artificial, que possui respostas para perguntas que dependem da compreensão humana. Ela responde perguntas, faz recomendações e executa ações. Exemplos de respostas dada pela Siri:

Qual o sentido da vida? R: Tente ser agradável com as pessoas, evite comer gordura, leia um bom livro de vez em quando, passeie e tente viver unido e em paz e harmonia com pessoas de todas as religiões e nacionalidades. [Fonte]

"Algumas pessoas sabem todos os lugares em que você esteve no ano passado. Possuem também a lista das mercadorias que você comprou, as músicas que ouviu e as pessoas com quem conversou. É possível que elas saibam até a sua preferência sexual. Assustador, não? O motivo alegado para tanta perseguição é apenas trazer segurança e conforto. Para você. Assim como as novas tecnologias se esmeram em acumular e disponibilizar o máximo de informações sobre todos os assuntos de interesse, muitas instituições utilizam os mesmos instrumentos para obter e manipular dados sobre pessoas simples, como eu e você. Empresas tentam reunir informações detalhadas de seus possíveis clientes para oferecer produtos e serviços personalizados no momento apropriado. Governos e agentes de segurança tentam registrar todas as atividades da população em busca de criminosos e infratores. O preço a pagar por esses benefícios, no entanto, é ser observado o tempo todo e ter suas informações mais íntimas devassadas." (Superinteressante, mai/2001)

Câmeras por todos os lados

- Nova York (EUA), com 2,4 milhões de lentes instaladas, é considerada a cidade mais “vigiada” do mundo.

- No Reino Unido, 2,5 milhões de câmeras de circuito fechado de televisão monitoram os passos de pessoas que moram nos centros urbanos.

- Pesquisadores do governo americano já trabalham em câmeras inteligentes capazes de identificar rostos e, pasme, avaliar se as pessoas estão alegres, tristes ou nervosas.

- Em Cingapura, existe uma câmera a cada 100 metros para flagrar quem joga ponta de cigarro ou chicletes na rua.

- Muitas redes de varejo cadastram todas as compras de seus clientes. Câmeras que reconhecem traços faciais logo aperfeiçoarão esse processo, registrando até o caminho percorrido dentro da loja pelas pessoas. Essas informações são usadas para criar perfis eletrônicos.

- Companhias como a Space Imaging permitem que uma pessoa monitore qualquer ponto na face da Terra com fotos diárias de satélite. Governos, empresas e lojas apostam em milhões de filmadoras que registram tudo o que acontece nas ruas. Da mesma forma, pais instalam câmeras secretas para vigiar a própria casa à distância.

- Primeiro, foram as filmadoras vigiando o saguão de edifícios, elevadores, colégios, supermercados e shopping centers, com o objetivo de prevenir assaltos e vandalismo. Agora, esse tipo de monitoramento está chegando às ruas das cidades brasileiras. As câmeras, suspensas, registram tudo o que acontece nos locais, 24 horas por dia. … Essas cidades repetem a experiência bem-sucedida de Londres, onde 150.000 câmeras vigiam as ruas – um cidadão comum que ande por elas a caminho do trabalho é filmado 300 vezes por dia. … A instalação de câmeras nas ruas é um procedimento adotado com cada vez mais freqüência no mundo inteiro – além de Londres, cidades como Nova York, Washington, Paris, Berlim e Bruxelas já dispõem delas. … A tendência, segundo Toffler, é que o uso de câmeras aumente de forma exponencial no futuro. … No caso do monitoramento das ruas brasileiras, essa troca da privacidade pela segurança está surtindo efeitos. A criminalidade caiu em todas as cidades que implantaram o sistema de câmeras. [Fonte]

- A Polícia Militar pretende contar com 4 mil câmeras de monitoramento no Estado até a Copa do Mundo, em 2014. O monitoramento na cidade de São Paulo começou em 2007 com número reduzido de câmeras e foi crescendo aos poucos. São dois tipos de equipamento, o fixo e o móvel. O primeiro, denominado "inteligente", foca apenas um local e seu software está programado para emitir um sinal sonoro à central quando houver algum incidente. Por exemplo, uma câmera dessa, instalada em frente a uma agência de banco, vai avisar quando houver qualquer movimento anormal entre as pessoas, de acordo com sua programação. [Fonte]

- A cidade de Londres é uma das mais vigiadas do mundo, pois conta com cerca de 4,2 milhão de câmeras nas ruas. Em todo o Reino Unido há uma câmera para cada 14 habitantes. Um estudo do Escritório do Comissariado de Informação mostrou que cada britânico está sendo filmado, em média, por 300 câmeras diariamente, em áreas públicas ou privadas. Não apenas o governo está vigiando seus cidadãos como também as empresas privadas, que estão tendendo a criar bancos de dados e de imagens para futuras comparações e investigações. Um dos responsáveis pelo estudo, Richard Thomas, afirma que "Não são apenas câmeras nas ruas, é a tecnologia vigiando nossos movimentos e atividades. Cada vez que usamos um celular ou nossos cartões de crédito, quando fazemos buscas ou compras na internet, mais e mais informações vão sendo coletadas". [Fonte]

- Câmeras ao vivo mostram cidades de todo o mundo. De quebra mostra também 'ao vivo' as pessoas em redor. [Fonte]

Controle Eletrônico

- Na Holanda, o governo pretende abrir e manter um arquivo eletrônico para cada bebê nascido no país.

- Um projeto que tramita desde o início do ano passado no Congresso americano promete ampliar a rede de espionagem eletrônica. Chamado Sistema de Informações contra o Terrorismo (TIA, na sigla em inglês), ele permitiria o acesso à base de dados de empresas sempre que houvesse necessidade de saber mais sobre turistas, estudantes ou imigrantes.

- Em troca de facilidades de pagamento pelo cartão bancário em restaurantes, hotéis, supermercados ou pedágios, o cidadão deixa gravados seus rastros e preferências pelos hábitos de consumo.

- O Iphone registra dados sobre a localização de seu dono a cada minuto, e envia tudo para a Apple. Celulares Android fazem o mesmo, a diferença é que no lado do receptor dos dados está o Google.

- O Google sabe, via Gmail, com quem nos correspondemos e o que está nessa

correspondência. Se usamos um celular ou tablet Android, ele sabe por onde andamos. correspondência. Se usamos um celular ou tablet Android, ele sabe por onde andamos.

- Google Street View é um serviço que permite visualizar ruas a partir do ponto de vista de um motorista, o que facilita a navegação com o Google Maps. Com câmeras instaladas em carros, já foram mapeadas ruas e avenidas em São Paulo, Rio de Janeiro e Belo Horizonte.

- ŌĆŗA fim de evitar que o usuário não tenha o trabalho de enviar os seus dados a todo instante, foi criada uma nova plataforma de controle em expansão se chama Cloud computing ou “computação nas nuvens”. Na prática é oferecido um espaço virtual gratuito em troca dos seus dados (até mesmo os confidenciais). O Cloud computing é um termo bastante abrangente que define os dados que não se encontram em um computador específico, mas sim, em uma rede… Dessa forma, dados podem ser acessados e editados a partir de diferentes máquinas, refletindo o resultado em todas as demais. Várias empresas estão investindo nesta nova plataforma, como a Apple qie ja anunciou o iCloud. O Google Music já está em fase aberta de testes. Não é de hoje que o Google investe em serviços nas nuvens. O próprio Google Docs segue esse mesmo conceito, já que qualquer usuário utiliza um serviço executado a partir de servidores remotos. Na verdade, o Google Maps e o próprio Gmail funcionam de maneira parecida: seu computador acessa um software que roda a partir da internet. O Google também desenvolve um sistema operacional totalmente baseado nesse conceito: o Chrome OS. [Fonte]

- ŌĆŗFacebook sabe tudo o que você faz na web, mesmo após log out. De acordo com testes, a rede social não apaga os cookies de rastreamento quando o usuário se desliga do serviço. (Fonte)

Biometria

Um scanner visual público pode identificar 50 pessoas em movimento por minuto. Agora imagine o governo instalando esse sistema de escaneamento por toda uma cidade. Não precisa nem imaginar, isso já está acontecendo. A cidade Leon, no México, está fazendo exatamente isso, instalando scanners em tempo real de íris humana feitos pela empresa de biometria Global Rainmakers Inc. Esses scanners não precisam que a pessoa pare e fixe os olhos na câmera. Eles funcionam em tempo real, enquanto as pessoas andam. O EyeSwipe captura de 15 a 30 pessoas por minuto. Esses scanners estão sendo instalados em locais públicos, como estações de ônibus ou de metrô, e conectadas a um banco de dados que rastreará as pessoas pela cidade. [Fonte] Um scanner visual público pode identificar 50 pessoas em movimento por minuto. Agora imagine o governo instalando esse sistema de escaneamento por toda uma cidade. Não precisa nem imaginar, isso já está acontecendo. A cidade Leon, no México, está fazendo exatamente isso, instalando scanners em tempo real de íris humana feitos pela empresa de biometria Global Rainmakers Inc. Esses scanners não precisam que a pessoa pare e fixe os olhos na câmera. Eles funcionam em tempo real, enquanto as pessoas andam. O EyeSwipe captura de 15 a 30 pessoas por minuto. Esses scanners estão sendo instalados em locais públicos, como estações de ônibus ou de metrô, e conectadas a um banco de dados que rastreará as pessoas pela cidade. [Fonte]

- A polícia de Nova York começou a preencher o banco de dados que permitirá identificar foragidos com total precisão através da íris… O departamento de polícia local ainda reforça que o sistema pode ser utilizado futuramente com o objetivo de combater o terrorismo, política que já foi adotada pelo exército norte-americano em operações no Iraque e no Afeganistão. A leitura dos padrões da íris pode ser considerada como um dos métodos de identificação mais precisos da atualidade. Por ser proveniente de uma determinação genética, acredita-se que as características da íris jamais mudam, mesmo após muitos anos. [Fonte]ŌĆŗ

- Possivelmente, em breve o mundo não precisará mais de passwords que os usuários digitam todos os dias para entrar na sua conta de e-mail, página de rede social e dezenas de outros sites. A Intel desenvolveu uns sensores especiais biométricos e software associado que permite autenticar as veias da palma da mão.

Quando laptops, tablets e smartphones adquirirem a leitura biométrica, a maioria dos sites serão capazes de acabar com a necessidade de digitar os passwords. Além disso, o processo de registro se simplificará significativamente.[Fonte]

Microchip

- No México, para garantir segurança ao acesso ao Escritório da Advocacia da União, mais de 160 funcionários tiveram implantados em seus braços um chip para ter acesso às áreas seguras do escritório central.

- O DENATRAN (Departamento Nacional de Trânsito) está começando a colocar em prática o novo SINIAV (Sistema de Identificação Automática de Veículos), que é projeto que irá colocar chips eletrônicos em veículos para que possam ser identificados eletronicamente por antenas dispostas nas cidades.

- A instalação de chips nos mais de 6 milhões de veículos de São Paulo, com início previsto para 2011, vai substituir os radares e facilitar a orientação do trânsito… "Hoje, quando tem uma blitz, há necessidade daquele afunilamento, de ir parando carro por carro. Esse sistema, já com uma distância razoável, vai apontar qual é o veículo que está irregular, seja irregularidade administrativa ou irregularidade penal, veículo furtado ou roubado", disse o secretário. [Fonte]

- No Brasil, o RG com chip permitirá monitorar todos os cidadãos. O RIC (Registro de Identificação Ci

vil), documento que deve substituir o Registro Geral, foi anunciado oficialmente pelo presidente do Brasil. Com informações divulgadas há mais de um ano, somente agora Luís Inácio Lula da Silva pronunciou-se acerca do projeto, que será implementado aos poucos em território brasileiro. Já em 2011, 2 milhões de brasileiros devem receber este novo modelo de documentação. Há uma série de vantagens sobre os atuais RGs, pois os RICs são à prova de fraudes e falsificações, devido à utilização de um chip eletrônico que armazena várias informações sobre os cidadãos, como nome, sexo, nascimento e todos os outros dados que já existem hoje. [Fonte] vil), documento que deve substituir o Registro Geral, foi anunciado oficialmente pelo presidente do Brasil. Com informações divulgadas há mais de um ano, somente agora Luís Inácio Lula da Silva pronunciou-se acerca do projeto, que será implementado aos poucos em território brasileiro. Já em 2011, 2 milhões de brasileiros devem receber este novo modelo de documentação. Há uma série de vantagens sobre os atuais RGs, pois os RICs são à prova de fraudes e falsificações, devido à utilização de um chip eletrônico que armazena várias informações sobre os cidadãos, como nome, sexo, nascimento e todos os outros dados que já existem hoje. [Fonte]

- As malhas da grife italiana Benetton já começam a sair de fábrica com microchips que enviam sinais com sua exata localização. Em vez de códigos de barras, as etiquetas inteligentes armazenam informações para rastrear a peça durante toda a sua vida útil. Num futuro próximo, ela vai passar as instruções de lavagem para o chip da máquina de lavar. Muitos alegam que a etiqueta seria uma forma de invadir a privacidade, já que ela facilita a localização do cliente através de sua roupa.

- Em Cambridge, na Inglaterra, a etiqueta inteligente provocou alvoroço no supermercado Tesco. Quem pegasse uma lâmina de barbear da Gillette era fotografado por uma câmera do sistema antifurto. Os críticos alegam que os produtos podem ser usados como dispositivos de vigilância, já que eles funcionam fora das lojas.

- A empresa de transportes urbanos londrina também usa microchips inseridos nos bilhetes para guardar dados dos passageiros e registrar todas as suas viagens. Com isso não é preciso tirar o bilhete da bolsa para passar pela catraca. Em compensação, pode-se localizar um passageiro em qualquer ponto do metrô.

Controle telefônico e de emails

- O governo americano monitora quase todos os telefonemas internacionais e grande parte do tráfego na internet. Quando julga necessário, utiliza também uma tecnologia que capta as emanações de computadores e reproduz, a centenas de metros de distância, tudo o que aparece na tela.

- Todas as chamadas telefônicas e mensagens via e-mail enviadas na União Européia (UE) serão guardadas e poderão ser investigadas pela polícia. A UE aprovou a manutenção dos dados de todas as ligações telefônicas feitas nos países do bloco.

- A Anatel (Agência Nacional de Telecomunicações) lançou uma proposta no mínimo polêmica: eles querem monitorar todas as chamadas de telefone fixo e móvel, coletando informações sobre números discados, data, duração e valor. O conteúdo das chamadas, no entanto, permanece em sigilo. A ideia é modernizar a fiscalização das operadoras, e exigir o cumprimento de metas de qualidade – e o consumidor deve ter controle sobre essa fiscalização. (Fonte)

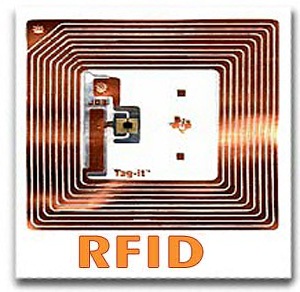

RFID – Identificação por Radiofreqüência

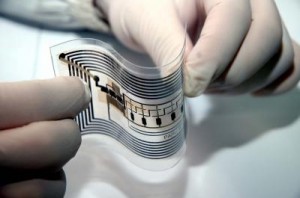

Radio-Frequency IDentification (RFID), como o nome diz significa Identificação por Rádio Freqüência. Trata-se de um método de identificação automática através de sinais de rádio, recuperando e armazenando dados remotamente através de dispositivos chamados de TAG RFID.

Uma TAG ou Etiqueta RFID é um transponder: pequeno objeto que pode ser colocado em uma pessoa, animal, equipamento, embalagem ou produto, dentre outros. Ele contém chips de silício e antenas que lhe permite responder aos sinais de rádio enviados por uma base transmissora.

As Etiquetas Inteligentes, como também são conhecidas as RFID já estão presentes em cartões bancários, produtos eletrônicos e, à medida que se tornam mais baratas, vão cada vez mais substituindo o código de barras da embalagem dos produtos. A decodificação do RFID, ao contrário da do código de barras, não requer a aproximação do leitor ao chip, podendo ser feita a vários metros de distância ou até mesmo por dispositivos wi-fi.

A localização de qualquer item etiquetado torna-se automática na área de cobertura por leitores. O extravio de malas em aeroportos, por exemplo, deixa de ser um problema. São grandes as vantagens em termos de organização e logística, caso das bibliotecas e da indústria. Também a segurança sai favorecida. Um exemplo óbvio é o da redução de furtos em lojas e supermercados.

Aplicações derivadas podem incluir o fim das filas em caixas (as mercadorias levadas pelo consumidor cadastrado são debitadas diretamente em seu cartão de crédito) e até geladeiras inteligentes que avisam seu proprietário quando expira o prazo de validade dos produtos nela contidos.

No futuro, portadores de determinadas moléstias poderão andar com seu prontuário eletrônico implantado num chip sob (ou sobre) a pele. Assim que entrarem num hospital, o médico já saberá do que cada um sofre e terá acesso aos exames anteriores, evitando erros iatrogênicos (reação ou doença causada por efeito colateral ou secundária de medicação prescrita por médico).

O problema é que, pelo menos por enquanto, não há como "desligar" os chips RFID. Isso significa que cada um de nós pode ter seus passos monitorados apenas por andar com um cartão de crédito, mesmo sem utilizá-lo.

Há um limite para quão aberto deve ser o livro de nossas vidas. Não é necessário acreditar em todo gênero de teorias conspiratórias para ver com uma ponta de receio a disseminação da tecnologia RFID. (Adaptado de: http://www.observatoriodeseguranca.org/seguranca/cameras/cameras)

Leia também:

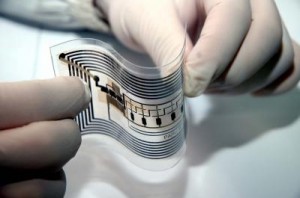

RFID em Humanos

Chip minúsculo sob a pele substitui chaves e senha

Esquecer senhas de computadores é uma fonte de frustração diária para muitos usuários, mas a solução para essa dor de cabeça cotidiana pode estar literalmente na palma da mão, na forma de implantes de chips na pele.

Com um aceno de sua mão direita, Amal Graafstra, empresário canadense de 29 anos, abre a porta da frente de casa. Com a outra ele acessa seu computador. Pequenos chips de identificação por radiofrequência (tecnologia conhecida como RFID) implantados nas mãos de Graafstra por um cirurgião tornam tudo isso possível. O chip RFID é menor que um grão de arroz e pode durar até cem anos.

"Eu simplesmente não quero deixar de ter acesso às coisas que eu preciso. No pior cenário, se eu estou nu no meio da rua, eu quero simplesmente poder entrar na minha casa", afirmou o empresário em entrevista em Nova York, onde está promovendo a tecnologia.

Os chips RFID, que custam cerca de US$ 2, interagem com um aparelho instalado em computadores e outros dispositivos eletrônicos. Os microprocessadores são ativados quando ficam a três polegadas de distância de um aparelho receptor de sinais que o identifica. Este receptor pode ser encontrado nos EUA por até US$ 50.

Graafstra afirma que pelo menos vinte de seus amigos fãs de tecnologia têm implantes RFID. "Eu não sinto. Não machuca. E quase nem percebo que ele está implantado", afirma Jennifer Tomblin, estudante de marketing de 23 anos e namorada de Graafstra. (Fonte)

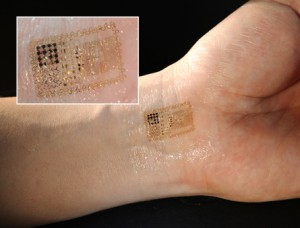

Cientistas criam 'tatuagem' eletrônica capaz de coletar dados do corpo

Uma equipe de engenheiros e cientistas desenvolveu um dispositivo eletrônico autoadesivo, parecido com uma tatuagem e capaz de reunir informações sobre o coração, ondas cerebrais e atividade muscular. A novidade é tema da edição desta semana da revista Science.

O Sistema Eletrônico Epidérmico (EES, na sigla em inglês) foi criado por uma equipe de pesquisadores americanos, britânicos, chineses e cingapurianos. Na prática, o aparelho funciona como se estivesse "colado" à pele (veja a foto abaixo), já que não são visíveis costuras após o implante.

A grossura da "tatuagem" eletrônica é de 50 micrôns, a metade do diâmetro de um fio de cabelo. O aparelho precisa de pouca energia para funcionar e pode armazenar energia em pequenos "painéis" solares.

Ainda que outros aparelhos consigam fazer as mesmas medições que o EES, a vantagem do novo dispositivo está na ausência de cabos externos e na leveza dos componentes.

No futuro, os pesquisadores esperam conseguir incorporar fluidos ao dispositivo, para criar curativos e "peles" com capacidade de regeneração maior, como tratamento para queimaduras e doenças.(Fonte)

A Marca

A palavra "Marca" ou “Sinal” aparece em algumas passagens da Bíblia, tanto no Antigo como no Novo Testamento.

Em Ezequiel 9:4 o ato de marcar a testa com um sinal é semelhante a passagem de Apocalipse 13:16:

“E disse-lhe o SENHOR: Passa pelo meio da cidade, pelo meio de Jerusalém, e marca (do hebraico tavah) com um sinal as testas dos homens que suspiram e que gemem por causa de todas as abominações que se cometem no meio dela.”

ū¬ūĢūö tavah

1) rabiscar, limitar, marcar, fazer ou colocar uma marca

1a) marcar

1b) colocar uma marca

Apocalipse 13:16: "E faz que a todos, pequenos e grandes, ricos e pobres, livres e servos, lhes seja posto um sinal (do grego charagma) na sua mão direita, ou nas suas testas"

χαραγμα charagma

1) selo, marca impressa

1a) da marca estampada sobre a testa ou na mão direita como o sinal dos seguidores do Anticristo

1b) marca imprimida com ferro quente nos cavalos

2) algo esculpido, cinzelado, gravado

2a) de imagens de idolatria

A palavra grega charagma aparece sete vezes no Novo Testamento, todas em Apocalipse e se referem à Marca da Besta.

No Império Romano havia uma prática de se marcar (tipo tatuar) escravos desobedientes com o nome do seu patrão ou do soldado com o nome do Imperador.

A Marca também indicava participação num culto pagão e determinava posição civil.

No livro apócrifo (porém histórico) de Macabeus temos informação de que alguns judeus se recusaram em participar das práticas religiosas pagãs da dinastia dos Ptolomeus no Egito e foram vistos como desleais políticos, tendo seus bens confiscados (3ª Macabeus 2 e 3).

A época que o apóstolo João vivia era semelhante ao tempo dos Macabeus, pois a participação do Culto ao Imperador era caminho para participar das esferas econômicas, social e política da sociedade da época.

A não aceitação da Marca seria acompanhada de retaliações comerciais dirigidas diretamente aos cristãos. A recusa da adoração da Imagem no Culto Imperial acarretaria na exclusão do comércio, não poderiam comprar e vender.

No Império Romano, a Marca (charagma) era usada no selo imperial, nos contratos e nas moedas de transação comercial (com a imagem do imperador cunhada).

Diante desse contexto, podemos entender que a Marca da Besta será algo visível, será externa, sobre a pele (e não sob), será voluntária, e determinará a participação na sociedade com status social, comercial, político e até religioso.

A Etiqueta RFID (tipo tatuagem) pode muito bem ser candidata à Marca, pois preenche os requisitos relacionados à época do Apóstolo João.

A pessoa que aderir à Marca estará optando por fazer parte do sistema mundial que será instaurado em breve. Não sabemos como exatamente isso ocorrerá, mas estamos vendo o avanço tecnológico contribuindo para isso.

O cenário tecnológico para a manifestação do Anticristo está sendo muito bem preparado.

Maranata!

Leia também: http://www.chamada.com.br/mensagens/marca_da_besta.html

Fontes:

http://www.tecmundo.com.br/12127-novas-tecnologias-podem-ajudar-a-reduzir-privacidade-no-futuro.htm

http://www.tecmundo.com.br/privacidade/13602-seu-rosto-ja-pode-ser-reconhecido-em-qualquer-lugar-do-mundo.htm

http://www1.folha.uol.com.br/mundo/1015276-wikileaks-volta-a-ativa-com-publicacao-de-arquivos-espioes.shtml

http://www.pr.terra.com/tecnologia/interna/0,,OI1274412-EI4801,00.html

http://www.info.abril.com.br/noticias/blogs/geek-list/software/14-respostas-estranhas-da-siri-no-iphone-4s/

http://www.veja.abril.com.br/040804/p_100.html

http://www.saopaulo.sp.gov.br/spnoticias/lenoticia.php?id=214339

http://www.observatoriodeseguranca.org/seguranca/cameras

http://www.observatoriodeseguranca.org/seguranca/cameras/cameras

http://www.tecmundo.com.br/7312-ric-documento-de-identidade-com-chip-eletronico-e-confirmado-pelo-presidente.htm

http://www.jornalismouniversitario.wordpress.com/2008/09/17/cameras-mostram-o-momento-atual-em-cidades-de-todo-o-mundo/

http://www.tecmundo.com.br/10791-por-que-2011-sera-o-ano-da-computacao-nas-nuvens-.htm

http://www.tecmundo.com.br/6585-policia-de-manhattan-passa-a-usar-sistema-biometrico-escaneando-iris-dos-presos.htm

http://www.observatoriodeseguranca.org/seguranca/cameras/cameras

http://www.oglobo.globo.com/tecnologia/escolhemos-fim-da-privacidade-2791625

http://www.olhardigital.uol.com.br/produtos/digital_news/noticias/hacker_afirma_facebook_sabe_tudo_o_que_voce_faz_na_web_mesmo_apos_log_out

http://www.tecmundo.com.br/facebook/15455-como-o-facebook-esta-vigiando-seus-passos-.htm#ixzz3mxYKP828

http://www.comunicacaoecrise.com/new/index.php?option=com_content&view=article&id=281:big-brother-tecnologico-mantem-sociedade-sob-controle&catid=34:artigos&Itemid=53

http://www.cacp.org.br/estudos/artigo.aspx?lng=PT-BR&article=919&menu=7&submenu=4 666

http://controletotal.blogspot.com/

http://www.espada.eti.br/n2227.asp

http://www.terra.com.br/revistaplaneta/mat_410.htm

http://portuguese.ruvr.ru/2012_09_14/88252020/

|

|

Sabemos que o Google e Facebook gastam milhões para aprimorar a vigilância e a coleta de informações de seus usuários na internet.

Sabemos que o Google e Facebook gastam milhões para aprimorar a vigilância e a coleta de informações de seus usuários na internet.